利用系统WDAC策略,银狐木马妄图“硬控”安全软件

- 2026-03-18 17:29:06

事件背景

近期360发现一个新的银狐团伙,该团伙钓鱼的主要目标是使用VPN类应用的人员。钓鱼木马主要通过伪装成“快连VPN”“Chrome”等应用的钓鱼下载页面,诱导用户下载并执行恶意程序来进行传播。该木马运行后会释放Gh0st远控木马,该木马会窃取用户敏感信息并进行持久化控制等恶意操作。此外,该木马还会利用微软WDAC策略,禁止安全软件的启动并禁用相关签名程序的启动。

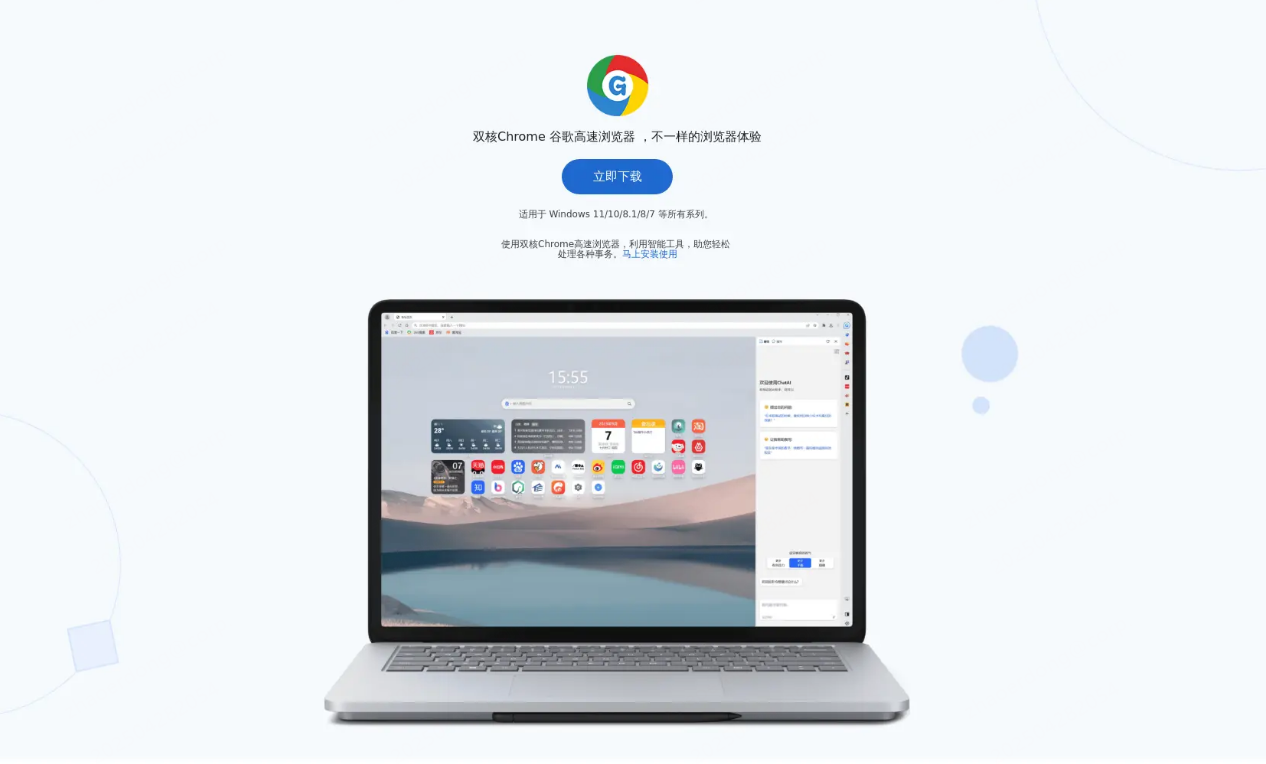

以一个伪装成Chrome官网的钓鱼站点为例,该站的链接地址为:

hxxps://chrome01.gg.zemhx.cn/#

而其钓鱼页面做得也是颇为精致,页面截图如下:

木马拆解

样本是一个利用Inno打包的安装程序,其图标也经过精心伪装,让用户误以为是正常的Chrome浏览器安装包。

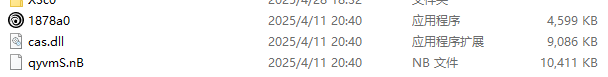

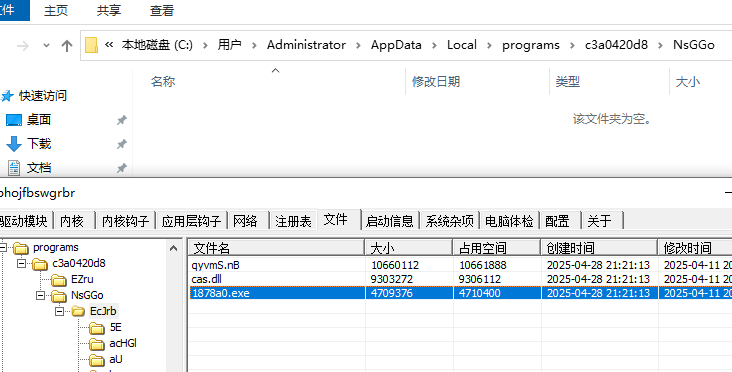

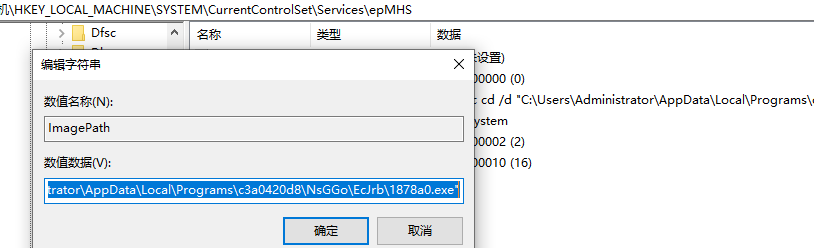

一旦用户“上钩”,下载并运行这个名为Chronneea.exe的安装包后,会在如下目录下释放木马相关文件:

%userprofile%\appdata\local\programs\c3a0420d8\nsggo\ecjrb\

木马释放到目录中的文件是某游戏的主程序。

黑白配合

用户直接运行的主程序是一个本身并不含有恶意代码的正常程序,用于绕过一些安全软件的监控机制。但当这个“正常程序”开始执行后,会默认加载同目录中的dll文件——也就是上图中的cas.dll文件,并执行其中带有的恶意代码。

最终,木马会将这个用于释放文件的临时目录设置为系统隐藏属性,实现自我隐藏。

进程注入

恶意代码开始执行后,会先将其精心构造的代码段注入系统服务进程WmiApSrv.exe中。随后,木马会采用线程池注入的方式,继续将另一段完整的可执行程序代码,注入系统的服务宿主进程svchost.exe中。

也就是在这一步操作中,360安全大脑客户端会通过在系统内早已部署好的监控点,有效发现木马的这类敏感操作。故此,在木马程序进行这种对用户系统进程进行注入操作时,360安全大脑便可以第一时间有效拦截。

WDAC策略利用

此后,该木马还会在如下目录中释放一个名为SiPolicy.p7b的文件并且设置成隐藏属性:

%windir%\system32\CodeIntegrity

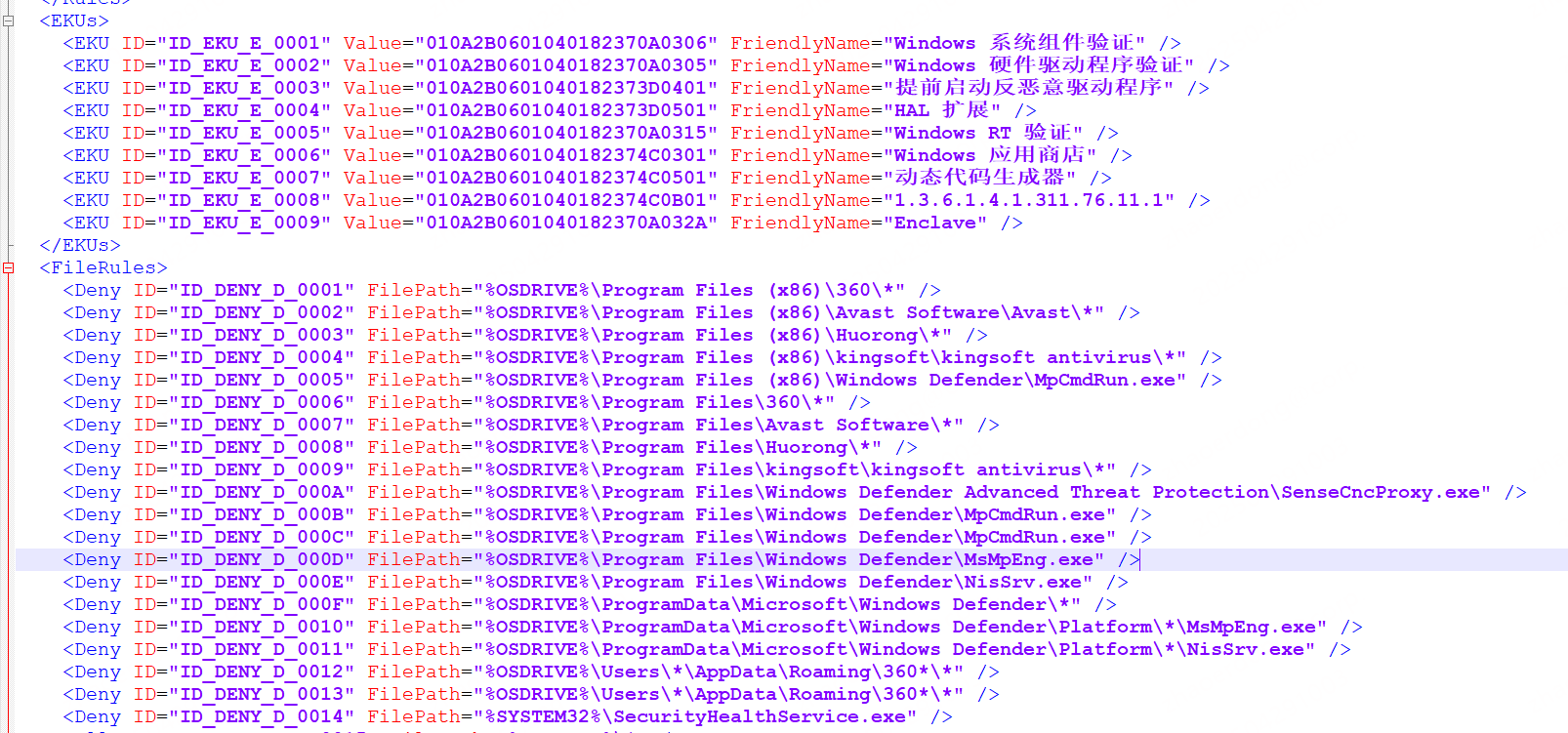

通过微软WDAC策略,关闭安全软件程序路径的启动并禁止相关签名程序的启动。分析人员在对SiPolicy.p7b进行解码后,发现其拦截策略如下。

该策略是利用系统提供的管道协议构建的通道,使用RPC创建服务进行持久化操作。

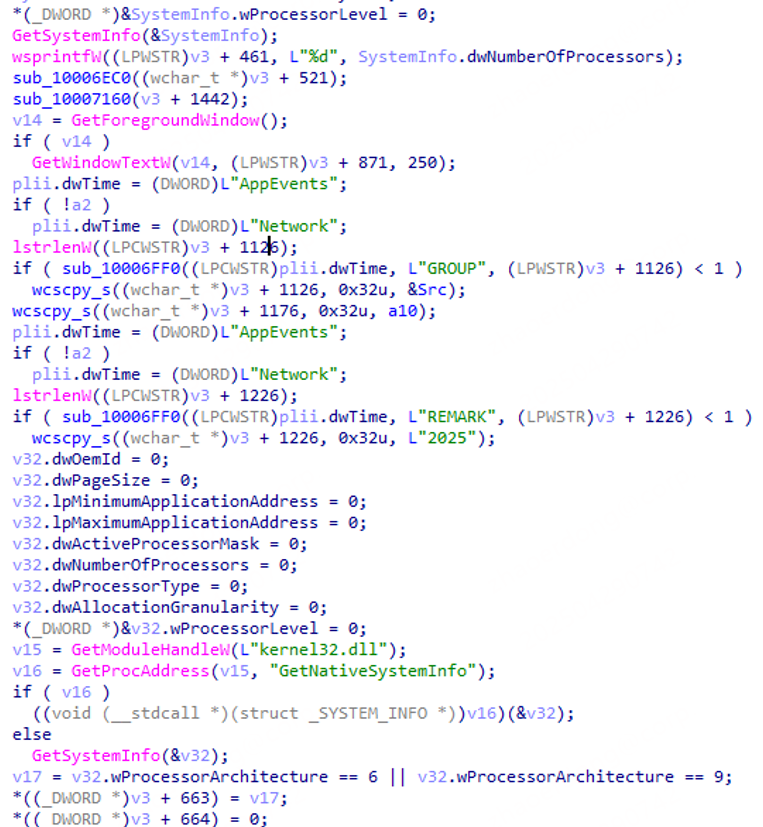

最终,木马将后门模块注入了系统的sihost.exe进程中。分析人员直接对该进程被修改后的进程内容进行二进制分析发现,该后门模块属于Gh0st家族的远控木马。该远控木马会收集包括用户的系统版本、主板、CPU、磁盘空间、内存数据等用户设备信息,此外,还具备查看屏幕、获取剪贴板内容、下载文件并执行等常规的高危远控行为。

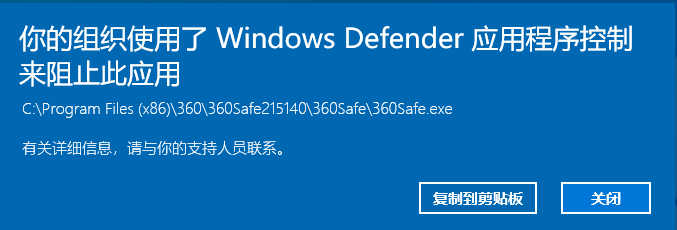

若在未安装或启用360的环境中先感染了该木马,那么包括360在内的常见安全软件会被木马禁用。即便事后发现系统异常再安装360,也会在运行360主程序时出现如下系统弹窗。

此时,中招用户可以下载360系统急救箱来查杀该木马。

安全防护与建议

360安全大脑可拦截并查杀此类木马,已安装有360终端安全产品的用户不必太过担心。

基于银狐木马的安全威胁与特性,我们对广大用户提出如下安全建议:

l 安装并确保开启安全软件,以保证其对本机的安全防护。

l 对于安全软件报毒的程序,不要轻易添加信任,也不要轻易退出安全软件。

l 下载软件、文件时,注意识别下载地址,谨防钓鱼页面,推荐使用带有防钓鱼功能的360安全浏览器。

l 如果曾经运行过此类木马,或者怀疑设备已经中招,可以尽快使用360终端安全产品进行检测查杀。

IOCs

MD5

5d096696146e7a5363a61ceb59e368a4

3f7513348edfda382d80523fe66ff731

C2

198.176.60.235:45

钓鱼网址

hxxps://chrome01.gg.zemhx.cn/#

hxxps://lets-1348336590.cos.ap-hongkong.myqcloud.com/LETS_x64.zip