情况概述

阖家团聚的春节假期刚过,在大家正纷纷整理假期心情以饱满的精神迎接复工的日子里,360安全智脑也检测和接收到一批春节期间受到勒索攻击的集中反馈。经分析,春节期间的这波勒索攻击大多为一款名为LvtLocker的勒索软件所为,而该勒索软件的攻击目标主要是国内某知名的NAS设备系统。

入侵方式

通过对360的大数据分析研判,发现此次勒索软件入侵事件主要是通过两种途径进入到受害用户的NAS设备中:

1. 利用该NAS设备系统中存在的一些RCE漏洞,比如下面一些漏洞,允许未经身份验证的用户获取root权限:

l CVE-2020-28188

l CVE-2022-24989

l CVE-2022-24990

2. 直接通过弱口令暴力破解,之后登录投毒。

样本分析

LvtLocker勒索软件本体

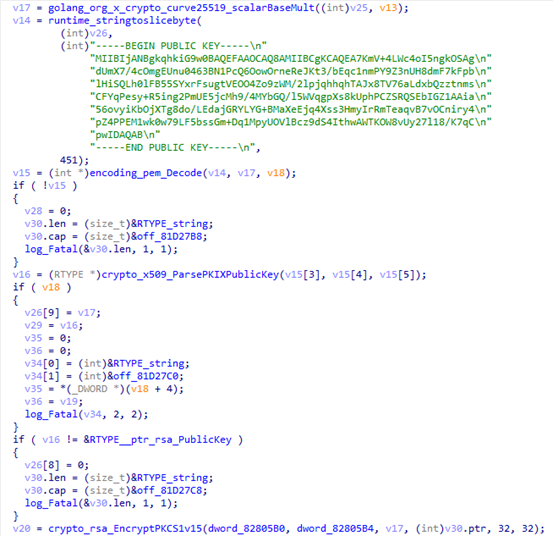

LvtLocker属于Babuk勒索软件的变种。与目前主流的其它勒索软件家族类似,LvtLocker勒索软件同样是在代码中,内置了一套用于加密数据的RSA公钥(与之对应用于解密的私钥则在作者手中)。在软件开始运行后,会在受害者机器中利用ECC算法生成一对密钥,并利用这套内置的RSA公钥对本地生成的ECC私钥进行加密。

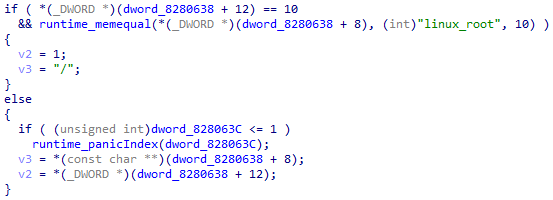

在完成密钥的初始化操作后,软件会判断当前的运行权限是否为root账户。若是则将其实加密路径视之为系统根目录。

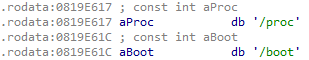

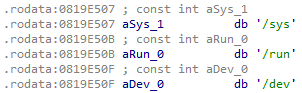

不过勒索软件还是对一些系统关键目录进行了规避,如:/proc、/boot、/sys、/run、/dev等目录。

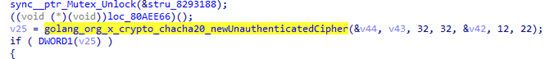

而在核心的文件加密部分,勒索软件会首先生成一个ChaCha20的流密钥。

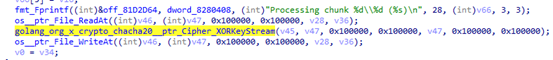

随后,自然也是调用ChaCha20对称加密算法对文件进行加密,用对称加密算法来对文件实施加密属于目前主流勒索软件的“惯例”,这样做主要是为了保证加密的效率。

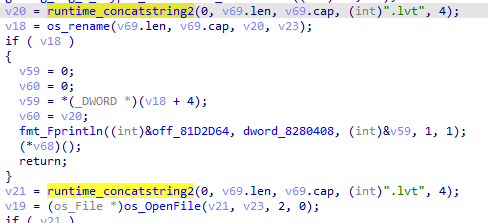

在加密操作执行完成后,勒索软件会在被加密的文件后附加.lvt的扩展名用于标记其已被加密。

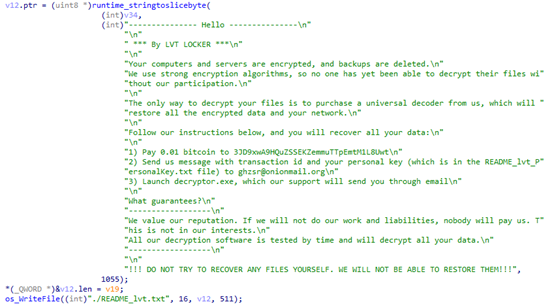

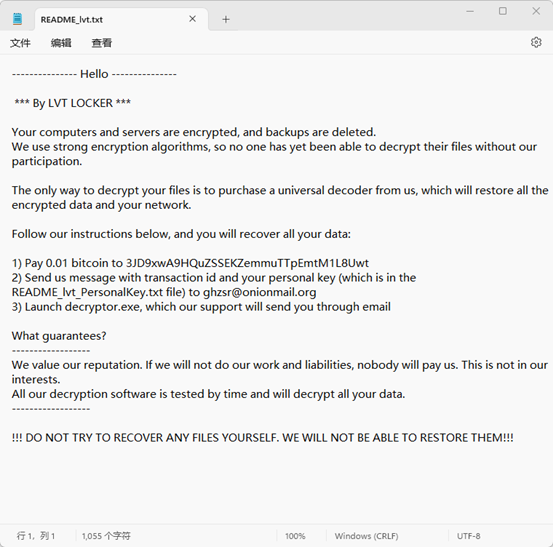

此外,勒索软件会释放勒索信文件README_lvt.txt与受害者识别id文件README_lvt_PersonalKey.txt。这两个文件的内容完全一致。

根据捕获到的勒索软件样本看,当前版本的LvtLocker索要的赎金金额为0.01个比特币(当前价格约为3700元人民币)。

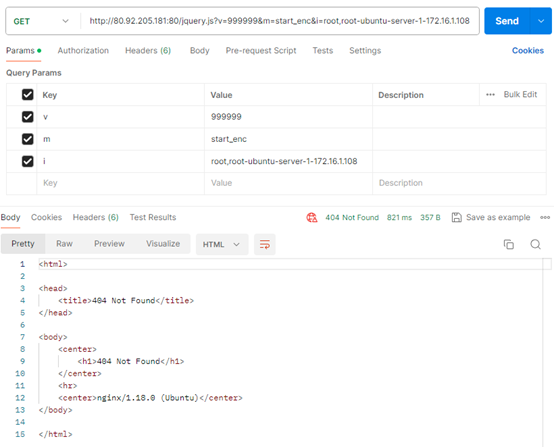

SSH Agent工具

在捕获到的样本中,除了勒索软件主体程序外,还有一个SSH代理工具。该样本本身并不会执行加密操作,但会在运行后搜集当前设备的基本信息并以HTTP请求的形式发送至远端服务器用于记录。接收用户信息的URL如下:

hxxp://80.92.205.181/jquery.js

目前该URL处于404状态

安全建议

本轮攻击主要针对NAS类设备,也提醒大家,在使用各类网络设备时,不可掉以轻心,同样应该做好网络防护,以防设备被黑客攻击,造成数据泄露和数据丢失。

我们给出如下几点建议:

1. 及时更新NAS系统的安全补丁。

2. 为NAS设备设置强度较高的登录口令(长口令+大小写字母+数字+符号)。

3. 定期更换NAS登录口令。

4. 若系统允许,应禁用root账户(或admin等系统默认管理员账户)登录。

5. 善用系统内置的防火墙功能,对频繁尝试登录失败的IP执行自动封禁。

6. 减少并停用非必要的对外服务,关闭相应的端口。