2026年4月勒索软件流行态势分析

- 2026-05-12 14:27:23

勒索软件传播至今,360反勒索服务已累计接收到数万例勒索软件感染求助。随着新型勒索软件的快速蔓延,企业数据泄露风险不断上升,勒索金额在数百万到近亿美元的勒索案件不断出现。勒索软件给企业和个人带来的影响范围越来越广,危害性也越来越大。360安全大脑针对勒索软件进行了全方位的监测与防御,为需要帮助的用户提供360反勒索服务。

2026年4月,全球新增的双重勒索软件有HYFLOCK、Audit、TiMc、BlackWater、Aur0ra、M3rx家族,传统勒索软件家族新增TorBrowserTor、NBLock、JanaWare等多个家族。

Sorry勒索家族本月持续活跃。利用 Web 漏洞在周末时段发起攻击,目标覆盖 Windows与Linux双平台。自2026年3月首次爆发以来,快速成长为国内的头部高危勒索软件家族。此外,该家族本月新增了对某企业级远控软件的漏洞的大批量利用。360安全大模型已第一时间捕获相关攻击,并支持拦截。

以下是本月值得关注的部分热点:

① 360成功破解国内顶流勒索软件Wmansvcs家族

② 360发布Sorry勒索软件分析报告

③ Rockstar Games的被盗数据被敲诈团伙泄露

基于对360反勒索服务数据的分析研判,360数字安全集团高级威胁研究分析中心(CCTGA勒索软件防范应对工作组成员)发布本报告。

安全软件占比分析

360反勒索服务已经存在十年以上,并长期致力于服务来自全网的勒索病毒攻击的响应、分析、处置、攻防、预警、解密工作。自2026年1月起,新增安全软件占比统计,主要用于评估当前复杂网络攻防态势下愈发严重的基线安全问题,为勒索相关的攻击事件提供接近真实维度的数据。

本月的勒索反馈中,未装安全软件的占比达到61.07%;未正常启用360安全软件的设备占比20%;安装了其他安全软件的设备则占比18.93%。在溯源分析中发现,所有安装了360安全软件的反馈设备均未开启相关防护,尚未发现绕过360多维防御体系的勒索攻击。

图1. 2026年4月勒索软件中招设备中安装的安全软件占比

感染数据分析

针对本月勒索软件受害者设备所中病毒家族进行统计:Weaxor家族占比25.26%居首位,第二的是Wmansvcs,占比22.68%,Sorry家族以20.62%的占比位居第三。

图2. 2026年4月勒索软件家族占比

对本月受害者所使用的操作系统进行统计,位居前三的是:Windows 10、Windows Server 2012以及Windows Server 2019

图3. 2026年4月勒索软件入侵操作系统占比

2026年4月被感染的系统中,桌面系统和服务器系统的占比显示,受攻击的系统类型以桌面PC为主,Nas平台的攻击行为有所增加。

图4. 2026年4月勒索软件入侵操作系统类型占比

勒索软件热点事件

360成功破解国内顶流勒索软件Wmansvcs家族

自2025年6月首次现身以来,Wmansvcs勒索软件便迅速跻身国内最为活跃的勒索软件之一,其感染量更是长期稳居前二。在传播中,该团伙展现出了高度明确的攻击意图。其高度聚焦国内用户,通过远程桌面协议(RDP)弱口令手段,对特定IP进行长期定向投毒与横向渗透。该家族目前主要演化出“.peng”与“.wman”两个后缀分支。

图5. Wmansvcs勒索家族已支持解密

360依托反勒索服务多年的技术积累,成功解密此家族现有全系变种。目前已经为众多受害者提供免费的技术解密服务。鉴于此家族尚处在活跃期,为了防止灰产中间商不当牟利暂不提供独立工具,并推迟解密方案在360解密大师中的集成。

完整分析报告参见:

https://news.safe.360.cn/n/12998.html

图6. 360反勒索服务简介

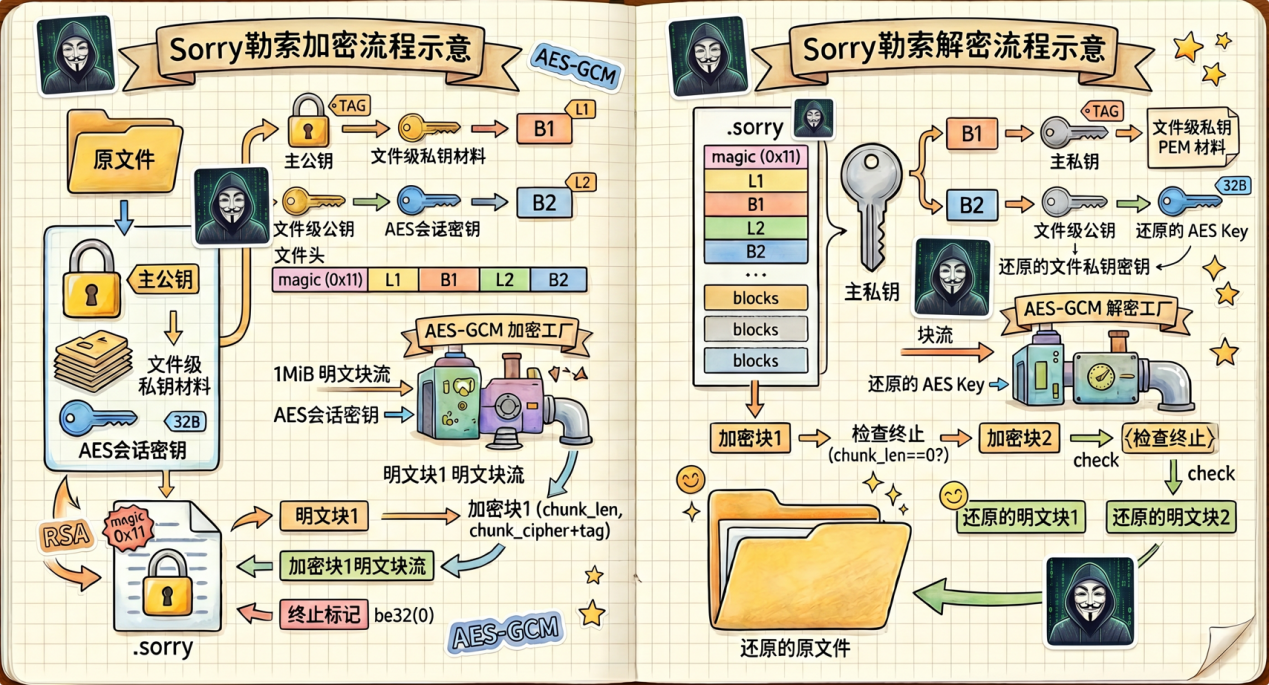

360发布Sorry勒索软件分析报告

Sorry勒索软件自今年3月现身以来,利用各类常见企业软件漏洞发起攻击,能够远程加载攻击载荷,并展现出跨平台的勒索攻击能力。

本月360反勒索团队对这一新晋高危勒索家族进行了深入分析,对该家族在国内投毒活动进行了全面解析,为相关企业快速响应这一新增安全威胁提供了技术指引与参照。

完整分析报告参见:

https://www.360.cn/n/13006.html

图7. Sorry勒索家族流程图示

Rockstar Games的被盗数据被敲诈团伙泄露

Rockstar Games因第三方数据分析公司Anodot近期的安全事件而遭遇数据泄露,幕后为ShinyHunters勒索组织。攻击者称其通过窃取认证令牌,入侵相关Snowflake环境,获取并泄露了超过7860万条数据记录。目前这些数据已被发布在其泄密网站上。

Rockstar方面回应称,此次事件仅涉及少量“非关键性公司信息”,不会对公司运营或玩家造成影响。但攻击者表示,泄漏数据主要为内部分析信息,包括用于监控在线服务的指标、客服支持数据,以及《GTA Online》和《荒野大镖客Online》的收入数据、玩家行为分析和游戏经济相关内容。此外,数据中还涉及欺诈检测系统及反作弊模型测试信息。

该事件属于更大规模攻击行动的一部分,源头是Anodot集成服务被入侵。攻击者利用窃取的认证令牌访问了与之连接的云平台,如Snowflake、Amazon S3和Kinesis中的客户数据。Snowflake已确认检测到异常活动,并对受影响账户进行封禁和通知。ShinyHunters称其通过该手段已窃取数十家公司数据。值得注意的是,Rockstar此前在2022年也曾遭遇与Lapsus$组织相关的数据泄露事件。

黑客信息披露

本月收集到的黑客邮箱信息如下

表1. 黑客邮箱

当前,通过双重勒索或多重勒索模式获利的勒索软件家族越来越多,勒索软件所带来的数据泄漏的风险也越来越大。

以下是本月通过数据泄露获利的勒索软件家族占比,该数据仅为未能第一时间缴纳赎金或拒缴纳赎金部分(已经支付赎金的企业或个人,可能不会出现在这个清单中)。

图8. 2026年4月通过数据泄露获利的勒索软件家族占比

以下是本月被双重勒索软件家族攻击的企业或个人。若未发现数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄漏准备,采取补救措施。

本月总共有789个组织/企业遭遇双重勒索/多重勒索攻击,其中包含中国23个组织/企业在本月遭遇了双重勒索/多重勒索。其中有21个组织/企业未被标明,因此不在以下表格中。

表2. 受害组织/企业

系统安全防护数据分析

360系统安全产品,具有黑客入侵防护功能。在本月被攻击的系统版本中,排行前三的依次为Windows Server 2008、Windows 7以及Windows 10。

图9. 2026年4月受攻击系统占比

对2026年4月被攻击系统所属地域统计发现,与之前几个月采集到的数据进行对比,地区排名和占比变化均不大。数字经济发达地区仍是受攻击的主要对象。

图10. 2026年4月国内受攻击地区占比排名

通过观察2026年4月弱口令攻击态势发现,RDP弱口令攻击、MYSQL弱口令攻击和MSSQL弱口令攻击整体无较大波动。

图11. 2026年4月监控到的RDP入侵量

图12. 2026年4月监控到的MS SQL入侵量

图13. 2026年4月监控到的MYSQL入侵量

勒索软件关键词

以下是本月上榜活跃勒索软件关键词统计,数据来自360勒索软件搜索引擎。

² sorry

属于Sorry勒索软件家族,该家族善于利用各类漏洞发起勒索攻击,同时覆盖 Windows与Linux跨平台环境。

² rox

属于Weaxor勒索软件家族,该家族目前的主要传播方式为:利用各类软件漏洞进行投毒,通过powershell加载攻击载荷并注入系统进程,多轮加载不同的漏洞驱动与安全软件进行内核对抗。部分版本会通过暴力破解登录数据库,植入Anydesk远控进行手动投毒。

² wman

属于Wmansvcs家族,高度模仿phobos家族并使用Rust语言编译,目前仅在国内传播。该家族的主要传播方式为:通过暴力破解远程桌面口令,成功后手动投毒。

² bixi

属于BeijingCrypt勒索软件家族,由于被加密文件后缀会被修改为beijing而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面口令与数据库弱口令成功后手动投毒。

² baxia

同bixi。

² snowsoul

属于SnowSoul勒索软件家族,该家族目前的主要传播方式为:利用各类软件Web漏洞进行投毒。

² weaxor

同rox。

² mallox

属于TargetCompany(Mallox)勒索软件家族,由于被加密文件后缀会被修改为mallox而成为关键词。主要通过暴力破解远程桌面口令成功后手动投毒和SQLGlobeImposter渠道进行传播,后来增加了漏洞利用的传播方式。此外,360安全大脑监控到该家族曾通过匿影僵尸网络进行传播。

² 888

属于Nemesis2024家族,以勒索信中的Nemesis家族字段命名。该家族的主要传播方式为:通过暴力破解远程桌面口令与数据库口令,成功后手动投毒。

² backups

属于Proton勒索软件家族,该家族目前的主要传播方式为:通过暴力破解远程桌面口令与数据库弱口令成功后手动投毒。

图14. 2026年4月反病毒搜索引擎关键词搜索排名

解密大师

从解密大师本月解密数据看,解密量最大的是FreeFix,其次是Phobos。使用解密大师解密文件的用户数量最高的是被Crysis家族加密的设备。

图15. 2026年4月解密大师解密文件数及设备数排名